Cara Menemukan Target Menggunakan Shodan — Mesin Pencari Paling Berbahaya di Dunia

Terkadang, kita tidak memiliki target yang spesifik ketika akan melakukan penyerangan, tetapi kita cuman bisa mencari target yang rentan dan mudah diretas di mana pun di dunia ini. Kita sebenarnya memiliki mesin pencari seperti Google yang dapat membantu kita dalam menemukan target ? Ya, benar, dan ini disebut Shodan!

Apa itu Shodan?

Beberapa pendapat menggambarkan Shodan sebagai mesin pencari para peretas, dan bahkan menyebutnya "mesin pencari paling berbahaya di dunia". Shodan dikembangkan oleh John Matherly pada tahun 2009, dan tidak seperti mesin pencari lainnya, shodan mencari informasi spesifik yang sangat berharga bagi peretas.

Shodan menarik server banner dari server dan perangkat di web, kebanyakan port 80, tetapi juga port 21 (ftp), 22 (SSH), 23 (telnet), 161 (SNMP) ), dan 5060 (SIP).

Apa Yang Dapat Shodan Tunjukkan pada Kita?

Karena hampir setiap perangkat baru sekarang memiliki antarmuka web (bahkan mungkin kulkas Anda) untuk memudahkan pengelolaan jarak jauh, kita dapat mengakses server yang mendukung web yang tak terhitung banyaknya, perangkat jaringan, sistem keamanan rumah, dll.

Shodan dapat menemukan webcam, sinyal lalu lintas, proyektor video, router, sistem pemanas rumah, dan sistem SCADA yang, misalnya, mengendalikan pembangkit listrik tenaga nuklir dan jaringan listrik yang memiliki antarmuka web, Shodan dapat menemukannya!

Meskipun banyak dari sistem ini berkomunikasi melalui port 80 menggunakan HTTP, banyak yang menggunakan telnet atau protokol lain melalui port lain. Ingatlah hal itu ketika mencoba terhubung dengan mereka.

Sekarang mari kita lihat mesin pencari yang menarik dan jahat ini!

Langkah 1 Buat Akun Shodan

Pertama, mari kita mulai dengan menavigasi ke shodan.io. Setelah itu, kita akan melihat layar pembuka seperti itu di bawah ini.Shodan mengharuskan kamu mendaftar untuk menggunakan semua fitur fiturnya, tetapi layanan ini gratis kecuali jika kamu perlu menggunakan beberapa fitur canggihnya.

Langkah 2 Cari sesuatu di Shodan

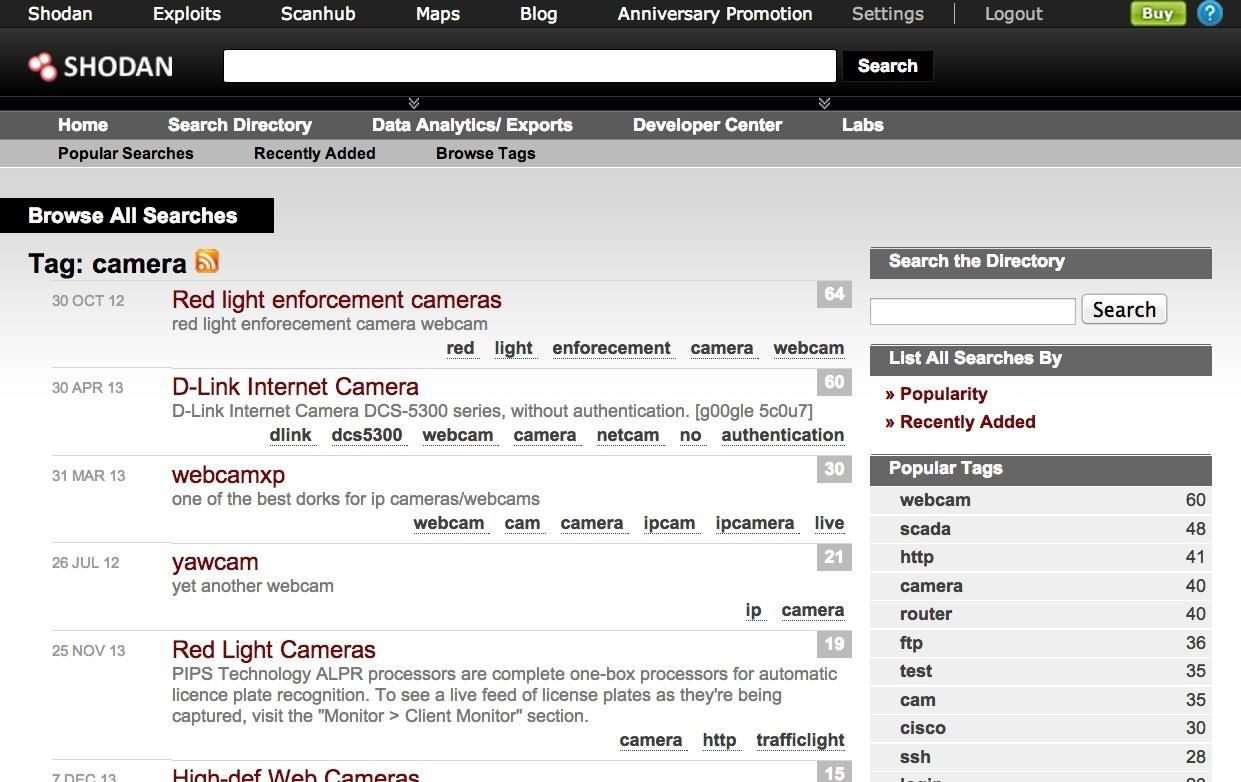

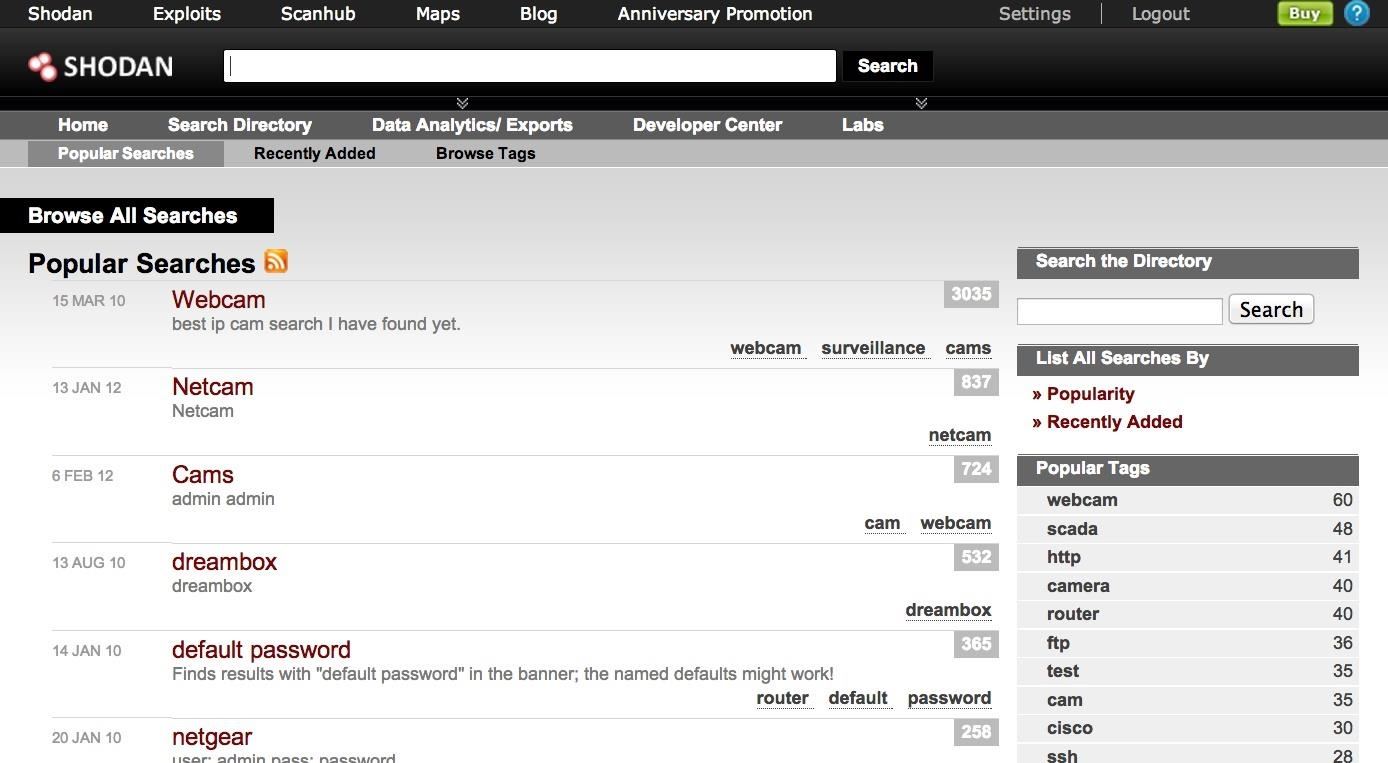

Setelah mendaftar, kita dapat melakukan pencarian khusus atau pergi ke "Direktori Pencarian" dan melihat beberapa pencarian yang paling umum dan terkini. Jika kamu baru mengenal Shodan, saya sarankan untuk menelusuri "Penelusuran Populer" terlebih dahulu.Langkah 3 Cari Webcam yang Tidak Terlindungi

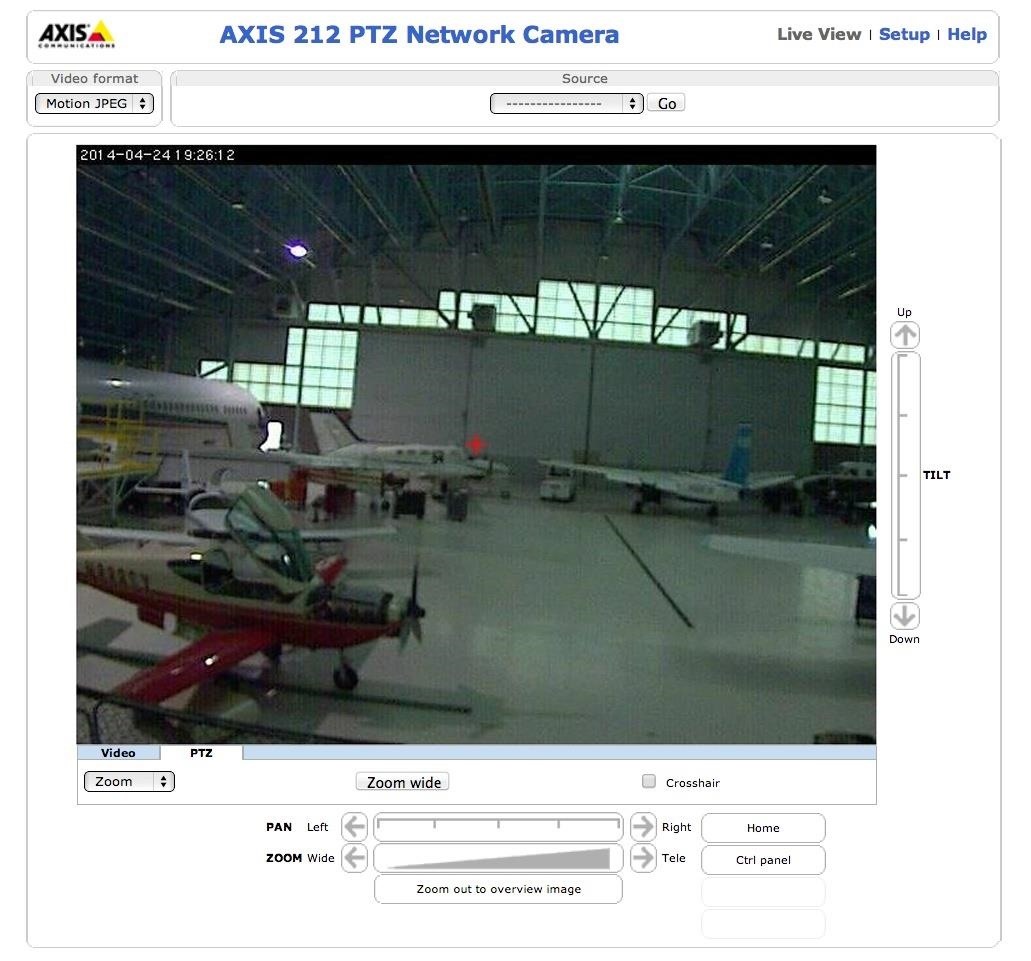

Di antara perangkat yang dapat kita temukan di Shodan adalah webcam yang tak terhitung jumlahnya dan tidak terlindungi. Ini adalah salah satu dari banyak yang saya temukan di Shodan. Yang ini ada di dalam hanggar pesawat di Norwegia. Perhatikan bahwa ia memiliki kontrol java untuk memiringkan dan menggeser yang dapat Anda gunakan dari web sehingga kamu dapat memindai dan memperbesar seluruh hangar.

Langkah 4 Temukan Lampu Lalu Lintas

Ada begitu banyak perangkat yang dapat ditemukan di Shodan sehingga daftarnya akan mengisi seluruh artikel ini. Salah satu hal paling menarik yang dapat kita temukan adalah sinyal lalu lintas dan kamera yang memantau lalu lintas di persimpangan yang terang (beberapa negara sekarang menggunakan kamera ini untuk merekam nomor plat Anda dan mengirimkan tiket jika mereka mendeteksi kamu melaju atau jalan ketika lampu merah) .Hati-hati di sini! Mengobrol atau meretas sinyal lalu lintas dapat menyebabkan kematian dan mungkin ilegal. Di sini saya menunjukkan daftar "kamera penegakan Lampu Merah" dari Shodan.

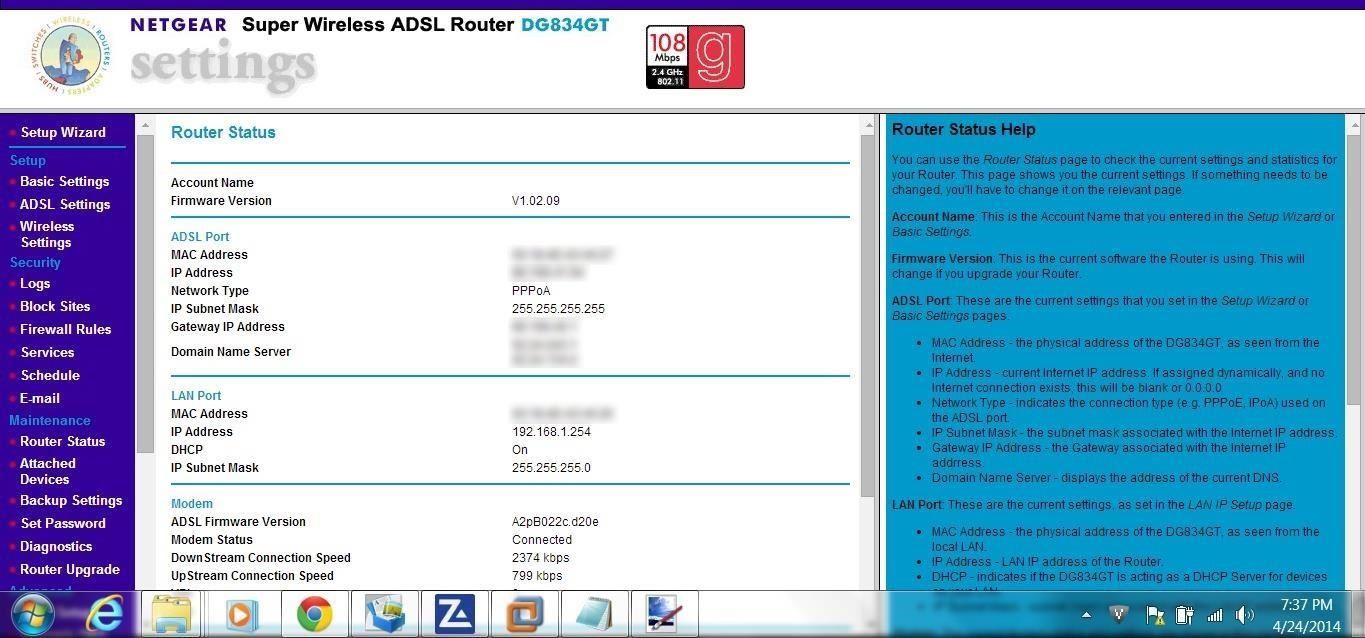

Langkah 5 Cari Router

Shodan dapat mencari jutaan router di dunia yang banyak di antaranya tidak terlindungi. Berikut screenshot dari yang saya temukan dan login ke akun administrator dengan nama pengguna "admin" dan kata sandi "admin".

Jelas, jika saya memiliki niat jahat, saya bisa mengubah semua pengaturan mereka, termasuk kata sandi dan mendatangkan malapetaka pada perangkat nirkabel ini dan para penggunanya tidak akan curiga.

Langkah 6 Cari Sistem SCADA

Di antara penggunaan paling menakutkan dan berpotensi paling merusak dari Shodan adalah menemukan perangkat SCADA (kontrol pengawasan dan akuisisi data) dengan antarmuka web. Perangkat SCADA adalah perangkat yang mengendalikan hal-hal seperti jaringan listrik, pembangkit air, instalasi pengolahan limbah, pembangkit listrik tenaga nuklir, dll.Perangkat SCADA ini merupakan target yang paling mungkin dalam skenario cyber-terrorism atau cyber warfare, di mana dua penyerang berusaha untuk menonaktifkan infrastruktur pihak lain. Jelas, jika satu pihak dapat menonaktifkan jaringan listrik, pembangkit listrik dan air yang lain, dll., tidak akan butuh waktu lama untuk membuat musuh mereka bertekuk lutut.

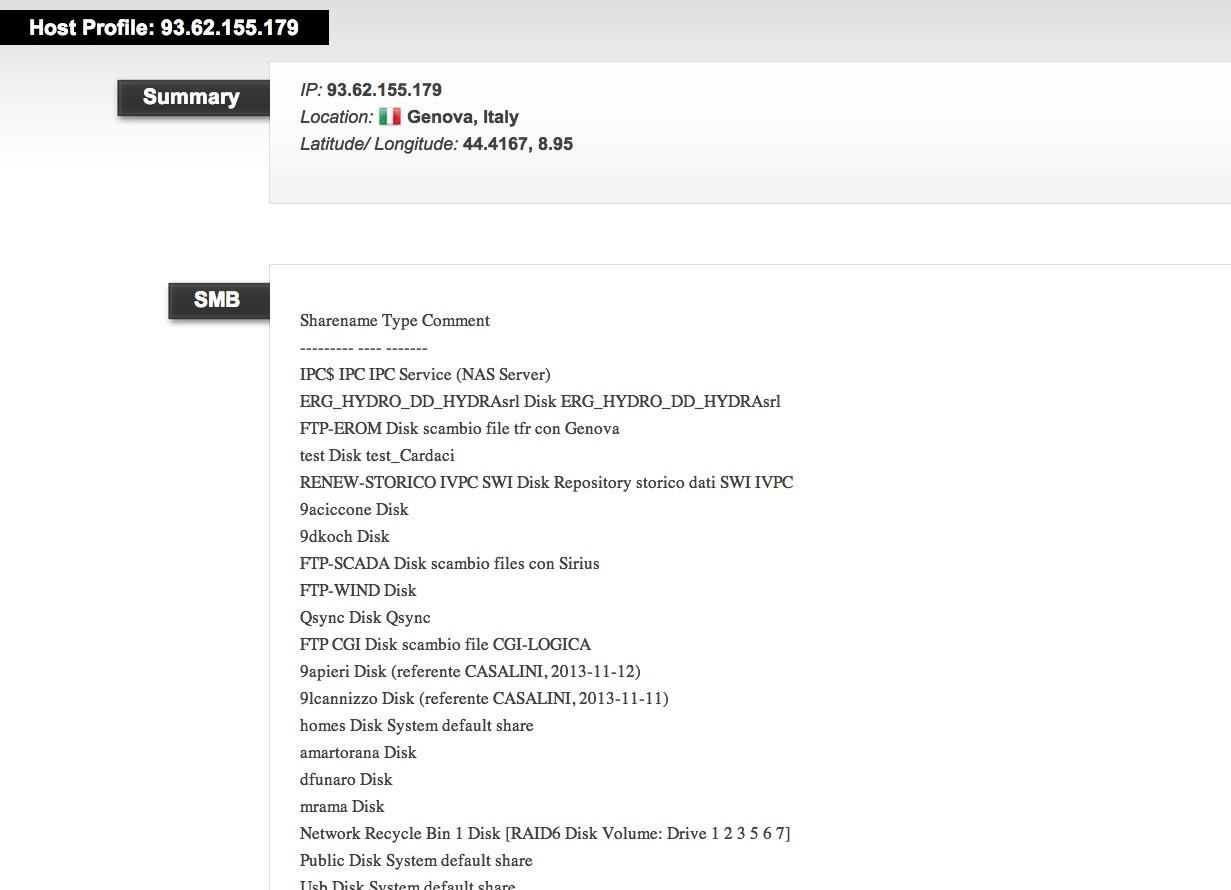

Pencarian sekilas perangkat SCADA membawa saya ke alamat IP dari pembangkit listrik tenaga air di Genoa, Italia.

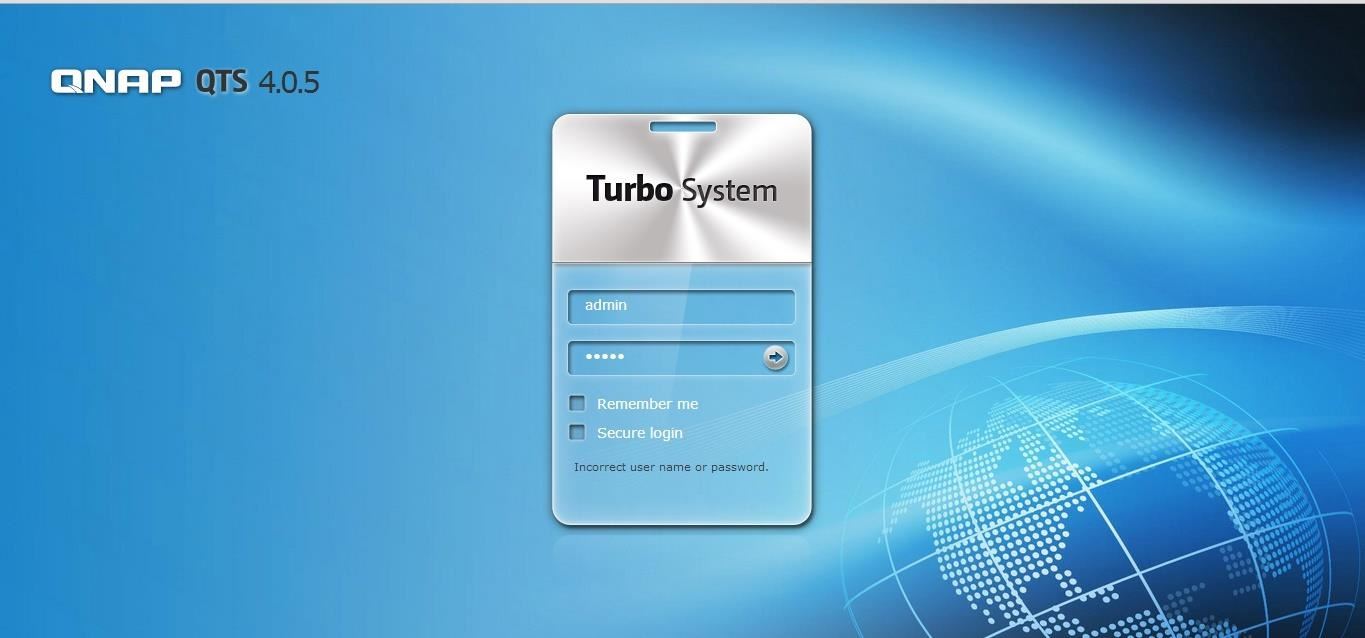

Ketika saya mengklik tautan ini, saya ditampilkan dengan layar masuk ini dari antarmuka sistem kontrol pembangkit listrik tenaga air.

Jelas, kemampuan untuk masuk ke antarmuka berbasis web ini bisa sangat merusak pembangkit listrik tenaga air dan orang-orang dan negara yang dilayaninya.

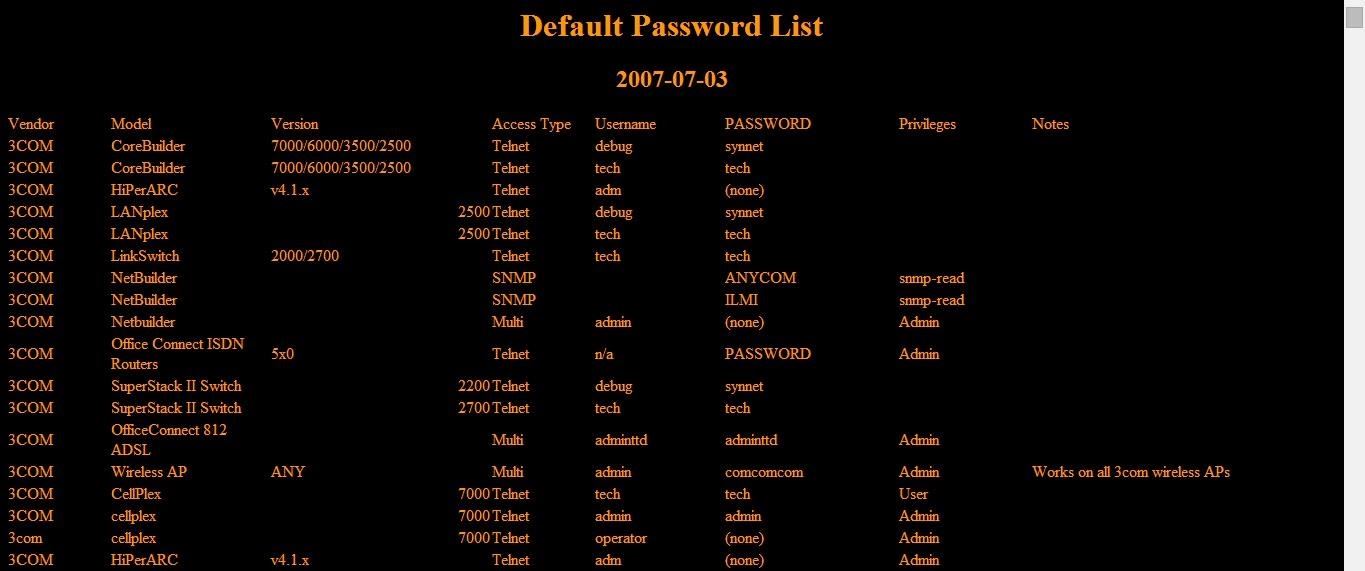

Langkah 7 Cari Kata Sandi Default

Banyak situs dan antarmuka yang menggunakan kata sandi standar. Untungnya bagi kami, ada banyak sumber daya di web yang mencantumkan kata sandi default untuk semua perangkat. Ini ada di www.phenoelit.org/dpl/dpl.html. Ada ratusan situs ini di web. Cukup Google "kata sandi default".Karena banyak konsumen dan administrator sistem lalai dan tidak mengubah kata sandi default, seringkali kamu dapat memperoleh akses ke perangkat ini hanya dengan menggunakan daftar ini untuk menemukan nama pengguna dan kata sandi admin default.

0 Comment:

Post a Comment